이번 포스팅에서는 CE 의료기기 사이버 보안 규제 체계와 와이즈컴퍼니(주)의 대응 전략을 최신 MDR 및 국제 규격 기반으로 자세히 소개해 드리겠습니다.

2025 최신 MDR · IEC 81001-5-1 · ISO 13485 기반 대응 전략

MDR(2017/745), MDCG 2019-16 Rev.1(2024), IEC 81001-5-1:2021, ISO 13485:2016, AAMI TIR57/TIR97

왜 CE 인증에서 ‘사이버 보안’이 중요할까?

MDR(2017/745) Annex 1_GSPR 17항, IEC 81001-5-1, MDCG 2019-16 Rev.1

EU MDR(2017/745)은 사이버 보안을 단순한 IT 관리가 아닌 환자 안전(Safety)의 필수 구성요소로 규정합니다.

즉, 보안 취약점은 단순한 기술 결함이 아닌 환자 위해 리스크로 간주되어, CE 인증뿐 아니라 GMP(QMS) 심사에서도 핵심 평가 항목으로 포함됩니다.

⚠️ 최근 유럽 CE 심사기관(NB)들은 “보안이 설계·운영 단계에 내재되어 있는가?”를 가장 중요한 심사 포인트로 보고 있습니다.

CE에서 요구하는 사이버 보안 구조

EU MDR(2017/745) Annex1_GSPR 17항, IEC 81001-5-1, ISO 13485, MDCG 2019-16 Rev.1, AAMI TIR97

CE의 사이버 보안은 단순한 기술 검증이 아니라 제품 설계부터 사후 관리까지 전 과정에 통합된 규제 체계입니다.

법적 요구사항 – 보안은 안전의 일부

EU MDR(2017/745) Annex 1_GSPR 17항에서는 모든 소프트웨어 및 전자 기능이 포함된 의료기기가 해킹과 같은 보안 위협으로부터 안전하도록 설계·제작되어야 한다고 규정합니다.

만약 보안 취약점으로 인해 기기가 오작동한다면, 이는 환자나 사용자에게 위험을 초래할 수 있는 안전성 결함으로 간주됩니다.

기술 기준 – 보안을 설계에 내재화

IEC 81001-5-1에 따르면, 제품 개발의 모든 단계에서 보안이 통합되어야 합니다.

필수 포함 요소:

- 잠재적 위협 요소를 분석하는 위협 모델링

- 소프트웨어에 포함된 모든 구성 요소를 명시하는 SBOM

- 다양한 보안 시험

품질 시스템(QMS) – 프로세스에 보안 통합

ISO 13485에 따라 제품의 설계, 변경, CAPA와 같은 주요 관리 절차에 보안 요구사항을 반드시 포함해야 합니다. 특히, 보안 관련 업데이트를 진행할 때는 시스템에 문제가 없는지 철저한 검증(Validation)을 거쳐야 합니다.

실무 가이드라인 – 문서로 입증하라

MDCG 2019-16 Rev.1은 CE 인증 심사기관(NB)에 제출해야 하는 보안 문서 목록을 제시합니다. 위험 관리 보고서, 보안 관리 계획, 시험 요약서 등이 포함되며, 이 모든 문서는 CE 기술 문서에 필수적으로 포함되어야 합니다.

사후 관리 – 출시 후에도 보안은 계속된다

AAMI TIR97과 ISO 13485(8.5항)에서는 다음과 같은 활동을 요구합니다.

GMP(QMS) 심사에서의 사이버 보안 요구사항

CE 인증과 GMP(품질 시스템) 심사는 서로 따로 움직이지 않습니다. 심사기관은 실제로 “보안이 품질시스템(QMS)에 통합되어 운영되고 있는가?”를 가장 중요하게 평가합니다.

QMS 내 사이버 보안 핵심 요구사항

설계 및 개발 관리 – 처음부터 보안을 포함하라

ISO 13485 (7.3.2항–7.3.6항), MDR (17.1항), IEC 81001-5-1 (5.2항)에서는 보안 요구사항(Security Requirements)을 설계 입력(Input)에 명확히 포함해야 한다고 규정합니다.

위험 관리 – 안전성과 동일 수준으로 다뤄라

ISO 13485 (7.1항), ISO 14971, IEC 81001-5-1 (7항), AAMI TIR57:2016에서는 보안 리스크를 안전성 리스크와 동일 수준으로 관리해야 한다고 명시합니다.

변경 관리 – 업데이트 때마다 검증하라

ISO 13485 (7.3.9항, 7.5.6항)에 따라 Software Validation Report를 작성하고 보안 변경이 기존 기능에 영향을 주지 않는지 검증해야 합니다. 이 절차가 빠지면 “Validation evidence 부족”으로 지적될 수 있습니다.

CAPA 및 PMS – 취약점 대응까지 포함하라

ISO 13485 (8.5항) 및 AAMI TIR97에서는 CAPA와 PMS 프로세스에 보안 사고, 취약점 대응 절차(CVD)를 포함할 것을 요구합니다. 보안 이슈도 제품 불만이나 부적합처럼 일관된 절차로 관리되어야 합니다.

와이즈컴퍼니(주)의 지원 범위

MDR(2017/745) Annex I, IEC 81001-5-1:2021, ISO 13485:2016, AAMI TIR57, AAMI TIR97, MDCG 2019-16 Rev.1

와이즈컴퍼니(주)는 디지털 의료기기(Software Medical Device) 전반을 대상으로 신규 품목허가와 GMP 갱신 시점에서 요구되는 사이버 보안 대응 체계 구축을 지원합니다.

1. 디지털 GMP 갱신 지도 – QMS 체계 진단 및 절차 고도화

2. 사이버 보안 대응 프로세스

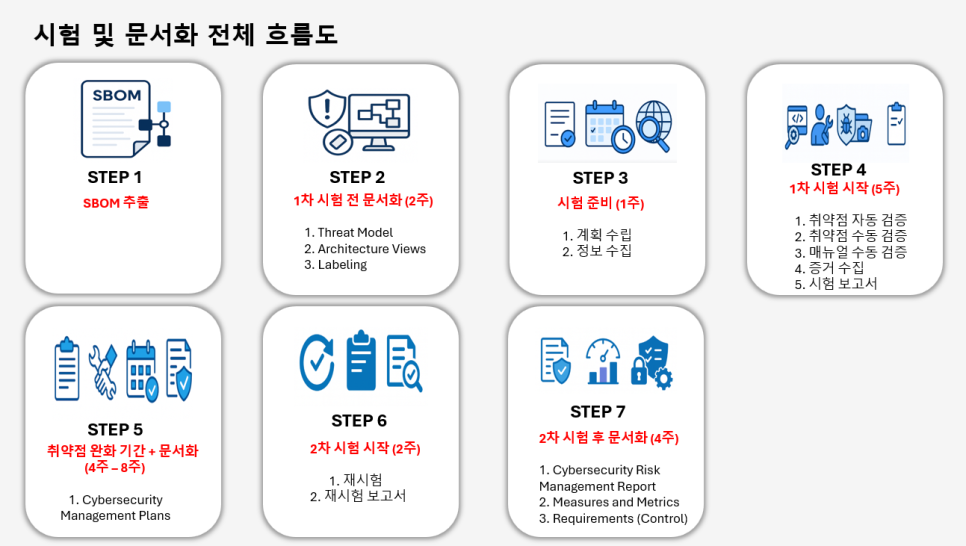

1) 사이버 보안 시험 및 문서화 전체 흐름도

| 단계 | 주요 활동 | 세부 내용 |

|---|---|---|

| STEP 1 | SBOM 추출 | 소프트웨어 구성요소와 버전, 라이선스를 식별해 취약점 및 공급망 보안 위험을 관리합니다. |

| STEP 2 | 1차 시험 전 문서화 (2주) | 1) Threat Model 2) Architecture Views 3) Labeling |

| STEP 3 | 시험 준비 (1주) | 1) 계획 수립 2) 정보 수집 |

| STEP 4 | 1차 시험 시작 (5주) | 1) 취약점 자동 검증 2) 취약점 수동 검증 3) 매뉴얼 수동 검증 4) 증거 수집 5) 시험 보고서 |

| STEP 5 | 취약점 완화 기간 + 문서화 (4~8주) | 1) Cybersecurity Management Plans |

| STEP 6 | 2차 시험 시작 (2주) | 1) 재시험 2) 재시험 보고서 |

| STEP 7 | 2차 시험 후 문서화 (4주) | 1) Cybersecurity Risk Management Report 2) Measures and Metrics 3) Requirements (Controls) |

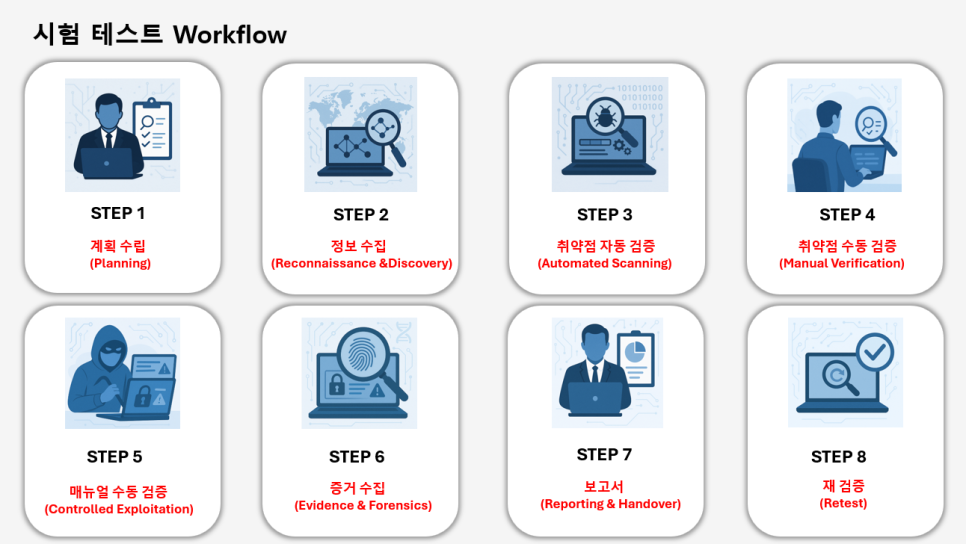

2) 시험 프로세스 (Testing Workflow)

| 단계 | 주요 활동 | 세부 내용 |

|---|---|---|

| STEP 1 | 계획 수립 (Planning) | 범위·방법·리스크·허가(법적)를 확정합니다. |

| STEP 2 | 정보 수집 (Reconnaissance & Discovery) | 공개 출처 및 허가된 범위 내에서 타깃 정보를 수집하여 테스트 전략을 수립합니다. |

| STEP 3 | 취약점 자동 검증 (Automated Scanning) | 넓은 범위를 대상으로 스캐너·도구를 이용해 잠재 취약점을 빠르게 탐지합니다. |

| STEP 4 | 취약점 수동 검증 (Manual Verification) | 자동 탐지 결과의 오탐을 제거하고 실제 악용 가능성을 수동으로 확인합니다. |

| STEP 5 | 매뉴얼 수동 검증 (Controlled Exploitation) | 비즈니스 로직, 권한 상승, 인증 우회 등 고급 취약점을 통제된 환경에서 검증합니다. |

| STEP 6 | 증거 수집 (Evidence & Forensics) | 발견된 취약점 및 익스플로잇에 대한 증거를 안전하게 수집·보존합니다. |

| STEP 7 | 보고서 (Reporting & Handover) | 규제 제출용·내부 개선용 증거 기반 보고서를 완성합니다. |

| STEP 8 | 재검증 (Retest) | 취약점을 제거 또는 보완한 항목에 대해 재시험을 진행합니다. |

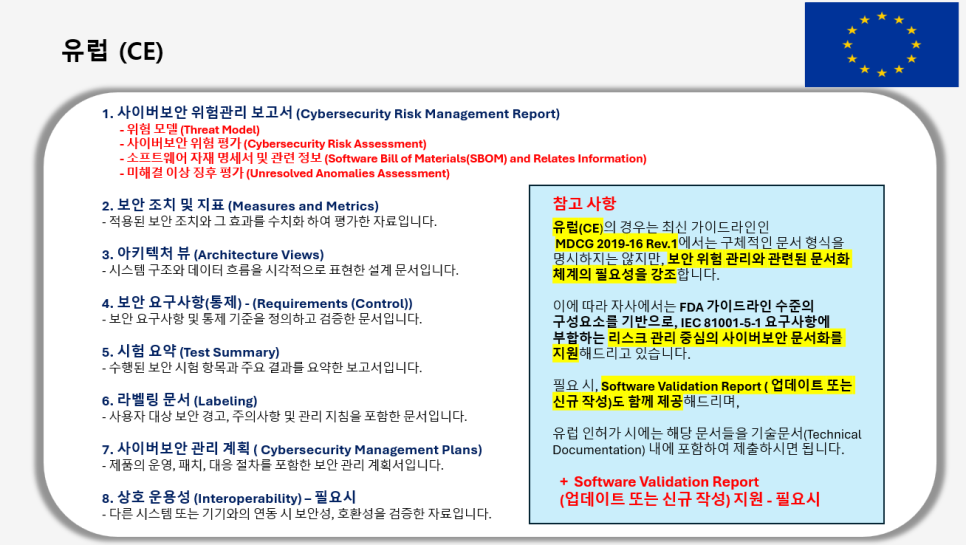

3) 문서화 (Documentation)

CE의 사이버 보안 문서화 요구는 MDR(2017/745)의 안전성 원칙과 MDCG 2019-16 Rev.1의 보안 위험 관리 체계 요구, 그리고 IEC 81001-5-1과 ISO 13485의 프로세스 통합 규정을 기반으로 합니다.

심사기관(NB)은 이를 근거로 FDA 가이드라인 수준의 보안 문서 구성을 요구하며, 와이즈컴퍼니(주)는 위의 국제 기준을 통합해 리스크 중심 문서화 체계를 제공합니다.

| 번호 | 제공 문서 | 세부 내용 |

|---|---|---|

| 1 | Cybersecurity Risk Management Report | 1) Threat Model 2) Cybersecurity Risk Assessment 3) SBOM and Related Information |

| 2 | Measures and Metrics | 적용된 보안 조치와 그 효과를 수치화하여 평가한 자료 |

| 3 | Architecture Views | 시스템 구조와 데이터 흐름을 시각적으로 표현한 설계 문서 |

| 4 | Requirements (Control) | 보안 요구사항 및 통제 기준을 정의하고 검증한 문서 |

| 5 | Test Summary | 수행된 보안 시험 항목과 주요 결과를 요약한 보고서 |

| 6 | Labeling | 사용자 대상 보안 경고, 주의 사항 및 관리 지침 포함 문서 |

| 7 | Cybersecurity Management Plans | 제품의 운영, 패치, 대응 절차를 포함한 보안 관리 계획서 |

| 8 | Interoperability (필요 시) | 다른 시스템 또는 기기와의 연동 시 보안성·호환성 검증 자료 |

| 9 | Software Validation Report (필요 시) | 변경된 소프트웨어가 기존 기능과 보안 요구사항에 부합하는지 검증한 보고서 |

3. 사용자 적합성(Usability Engineering) 지원

와이즈컴퍼니(주)는 KOLAS ISO/IEC 17025 인증 시험 기관과 협력하여 IEC 62366-1 기반의 사용자 적합성 시험 및 문서화를 지원합니다.

사용자 오류 예방과 설계 검증 강화를 위한 평가·보고서를 제공합니다.

통합 지원으로 완성되는 CE 사이버 보안 대응

신규 허가 또는 GMP 갱신 시점에서 강화된 사이버 보안 요건을 충족하기 위해, 와이즈컴퍼니(주)는 QMS 체계 진단부터 사이버 보안 시험 및 문서화, 그리고 사용자 적합성까지 CE 기술 문서 제출에 필요한 전 과정을 통합적으로 지원합니다.